|

Manual sobre el funcionamiento de la aplicacion de seguridad BufferZone para Windows Xp

Bufferzone puede mantener nuestro equipo protegido de acciones externas creando un entrono seguro de ejecución de aplicaciones vinvuladas con Internet.

INTRODUCCION

BufferZone es un software creado por Trustware, que mantiene nuestro equipo a salvo de agresiones externas mediante la creación de un entorno aislado en el que operan los programas que requieren conexión a internet, protegiendo de esta forma los archivos de nuestro disco duro, además de ofrecernos otras opciones útiles para mantener la seguridad de nuestro PC.

Para descargar el software debemos visitar la página: www.trustware.com y pulsar sobre el botón que inicia la descarga, al hacerlo dispondremos de la versión completa de BufferZone de manera totalmente gratuita, ya que se trata de free-ware, cabe resaltar que la versión que descargamos y de la que vamos a hablar en este manual, es la versión completa del programa, que antes era de pago y ahora está a disposición de cualquier usuario que la quiera descargar gratuitamente.

Funciona sobre Windows XP (aun no se ha desarrollado una versión compatible con Windows 7), requiriendo como mínimo un Pentium 3 a 400 MHz y 128 Mb de RAM. La instalación es muy sencilla, solo hay que dejar los valores por defecto y aceptar el contrato de licencia

FUNCIONAMIENTO

Al utilizar BufferZone en nuestro equipo, todos los programas y archivos que entran en contacto con nuestro equipo a través de internet son re-dirigidos a una zona virtual creada por el programa en nuestro disco duro (C:/Virtual), donde dichos programas y archivos quedan aislados del resto de nuestro equipo mientras se ejecutan, para evitar que cualquier software malintencionado entre en contacto con nuestro sistema operativo y con los archivos guardados en nuestro equipo.

Cualquier modificación, archivo o sitio web sospechoso se ejecutara únicamente dentro de la zona virtual, facilitando de esta manera su posterior eliminación. Esto mantiene nuestro equipo limpio y a salvo, y permite navegar por internet, realizar descargas, o utilizar chats, con toda tranquilidad.

Cualquier virus o spyware que se ejecute dentro de la zona virtual, nunca podrá dañar, manipular, ni obtener información de carpetas privadas, ya que BufferZone protege las carpetas susceptibles de ser espiadas, como por ejemplo “Mis Documentos”, estas carpetas se señalan con un candado encima del icono de la carpeta en cuestión. De esta forma nuestras carpetas privadas siempre estarán a salvo, ya que aunque un virus llegue a entrar en la zona virtual, no podrá entrar en contacto con las mismas.

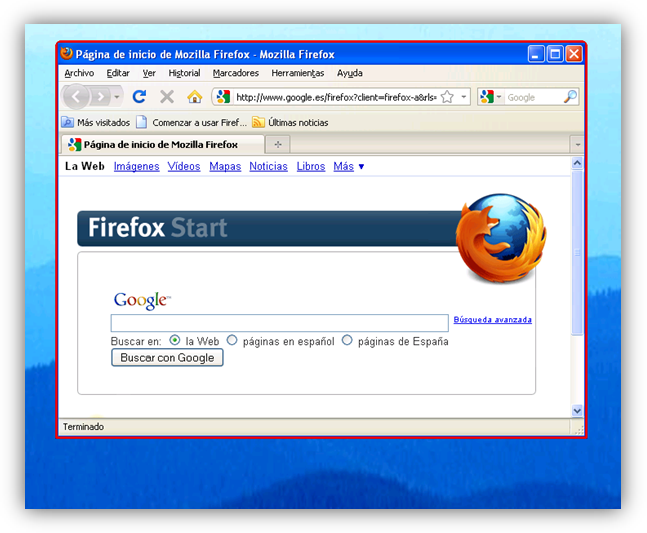

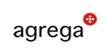

BufferZone mantiene la actividad en internet aislada en la zona virtual, esta zona queda representada sobre el icono de los programas protegidos por BufferZone, y por un borde rojo alrededor de la ventana del navegador, así sabremos en todo momento si estamos operando dentro de la zona segura, o no.

Esto incluye chats, descargas, archivos adjuntos de correo electrónico, operaciones con bancos, y compras online

1. INICIO

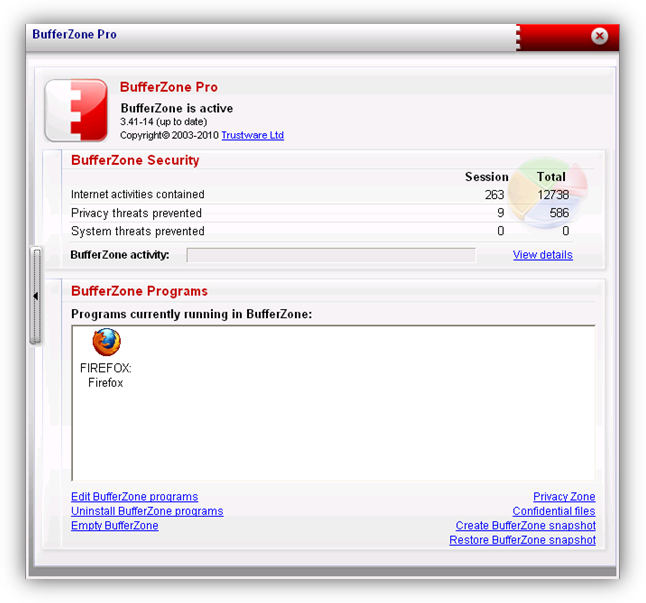

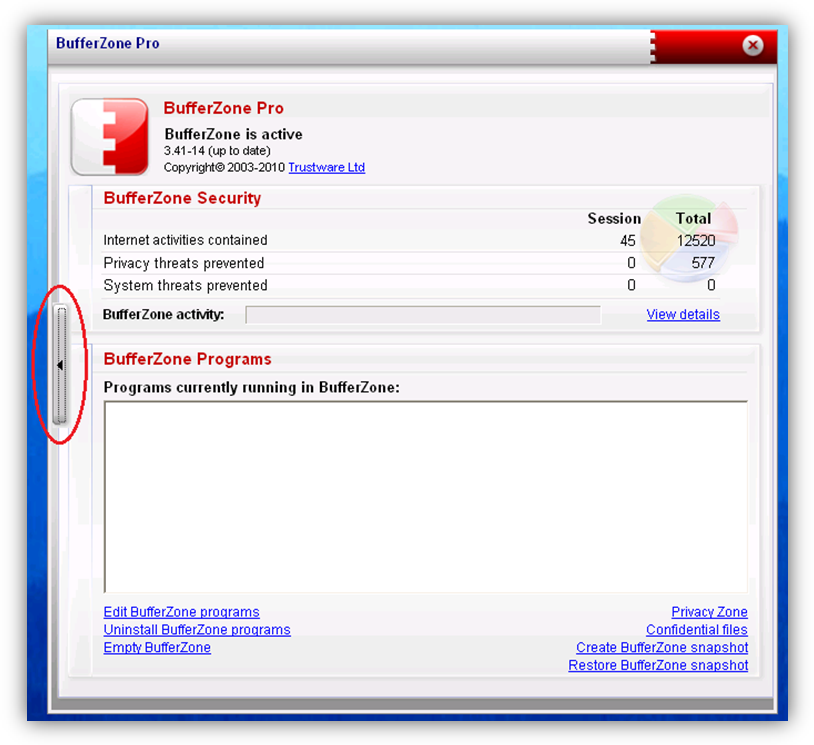

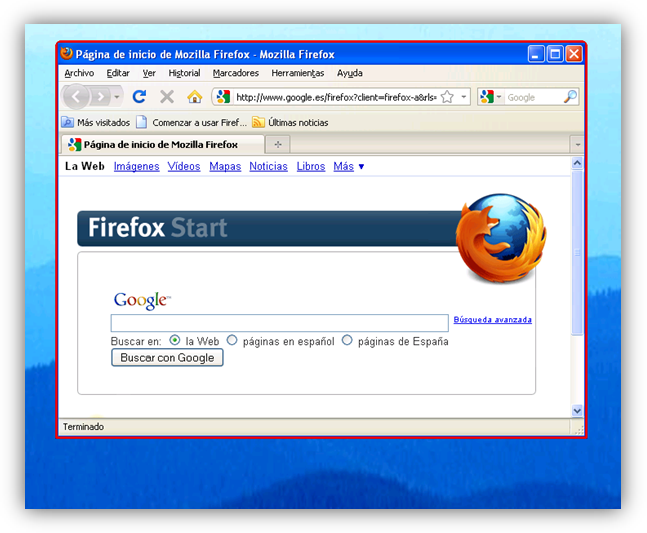

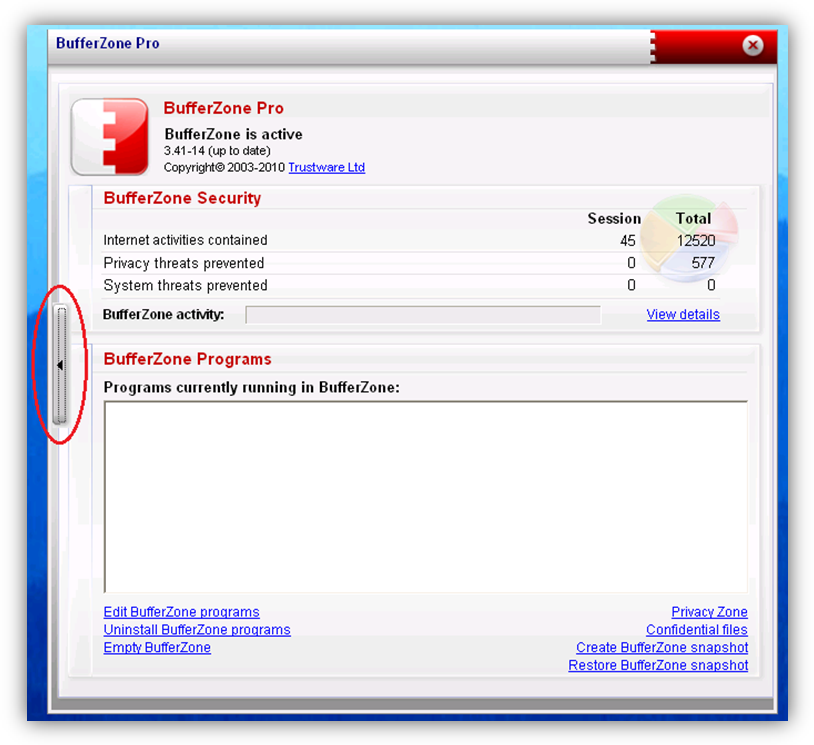

A continuación se muestra la pantalla de inicio de BufferZone:

En ella aparece la versión del programa que estamos ejecutando, si esta actualizada o no, el nivel de actividad de la aplicación, los programas que se están ejecutando bajo su protección, y una serie de opciones a modo de hipervínculos:

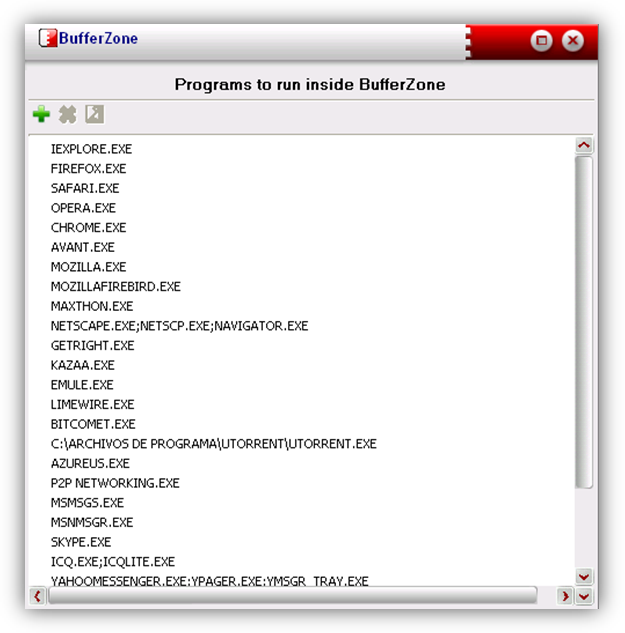

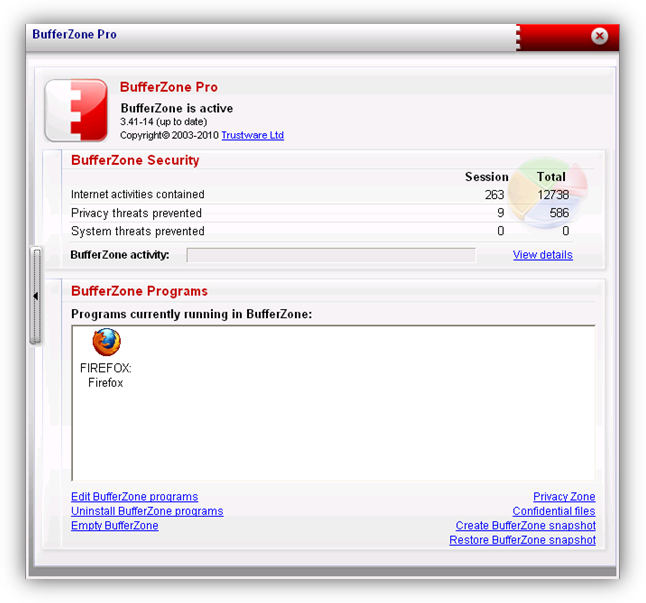

- Edit BufferZone programs: Edita la lista de programas protegidos por BufferZone. Aquí podremos añadir programas de los que nos queramos proteger, o por el contrario quitar de la lista programa que sepamos que son seguros y no necesiten protección.

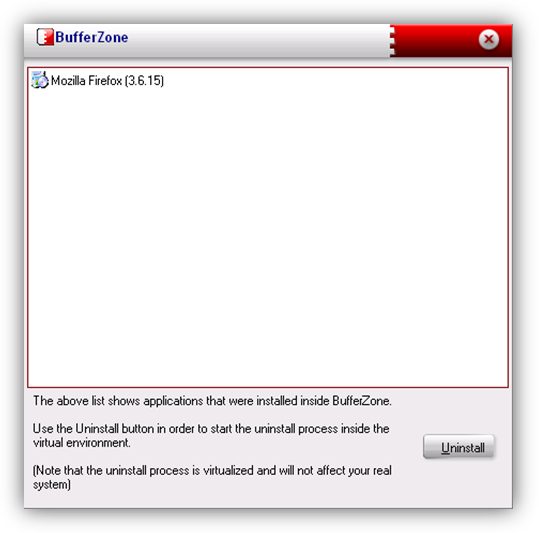

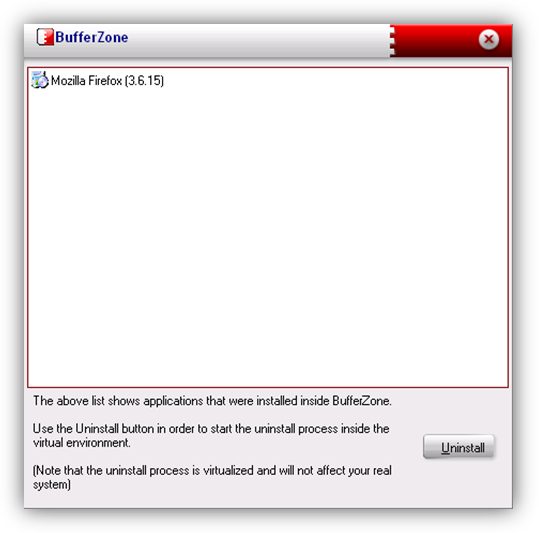

- Uninstall BufferZone programs: Sirve para desinstalar aplicaciones instaladas dentro de la zona virtual, sin afectar al funcionamiento del equipo, si una aplicación está instalada fuera de la zona virtual no se desinstalará.

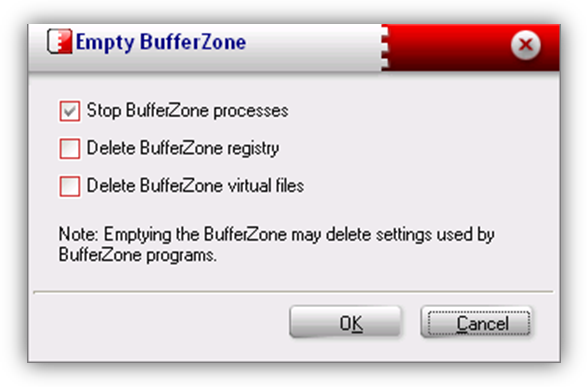

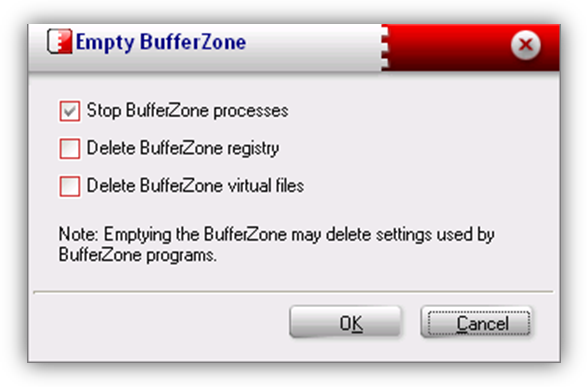

- Empty BufferZone: Esta opción elimina la información instalada o copiada en la zona virtual, y consta de las siguientes opciones:

- Stop BufferZone processes: Detiene todos los procesos que se estén ejecutando en la zona virtual, sin borrar nada.

- Delete BufferZone registry: Elimina todo el registro virtual creado dentro de BufferZone.

- Delete BufferZone virtual files: Borra todo el contenido de la carpeta virtual. Cualquier contenido descargado o movido a la carpeta virtual será borrado, asi que conviene asegurarse antes de utilizar esta opción.

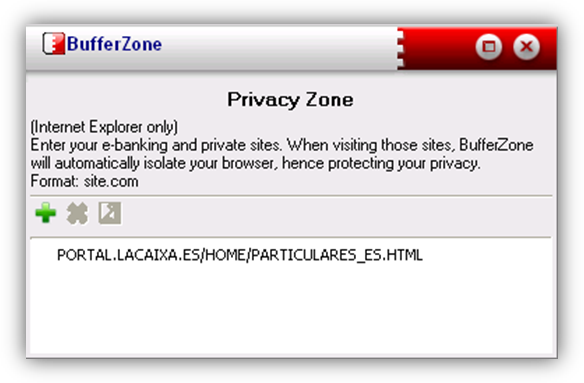

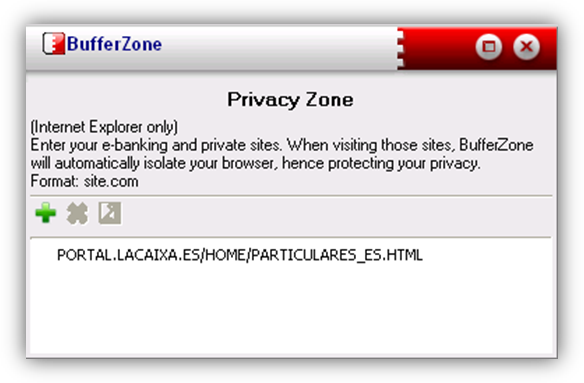

- Privacy Zone: Esta opción nos permite añadir sitios web que consideremos seguros y que se ejecutaran fuera de la zona de seguridad.

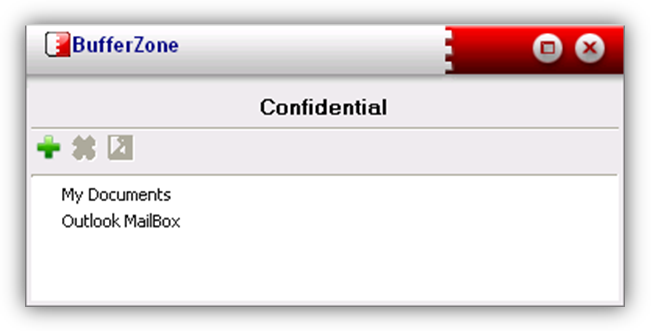

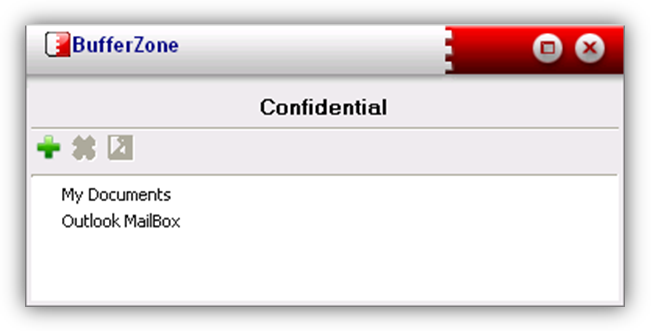

- Confidential files: Las carpetas mostradas en la lista serán invisibles para las aplicaciones que se ejecuten dentro de BufferZone, protegiéndolas de cualquier alteración producida por un posible virus o spyware. Por defecto, las carpetas protegidas serán Mis Documentos y la carpeta de correo de Outlook. Esto se aplica también a todas las subcarpetas. Podemos añadir carpetas o quitarlas. Pero si cambiamos el nombre de una carpeta protegida se perderá dicha protección y habrá que añadirla de nuevo a la lista.

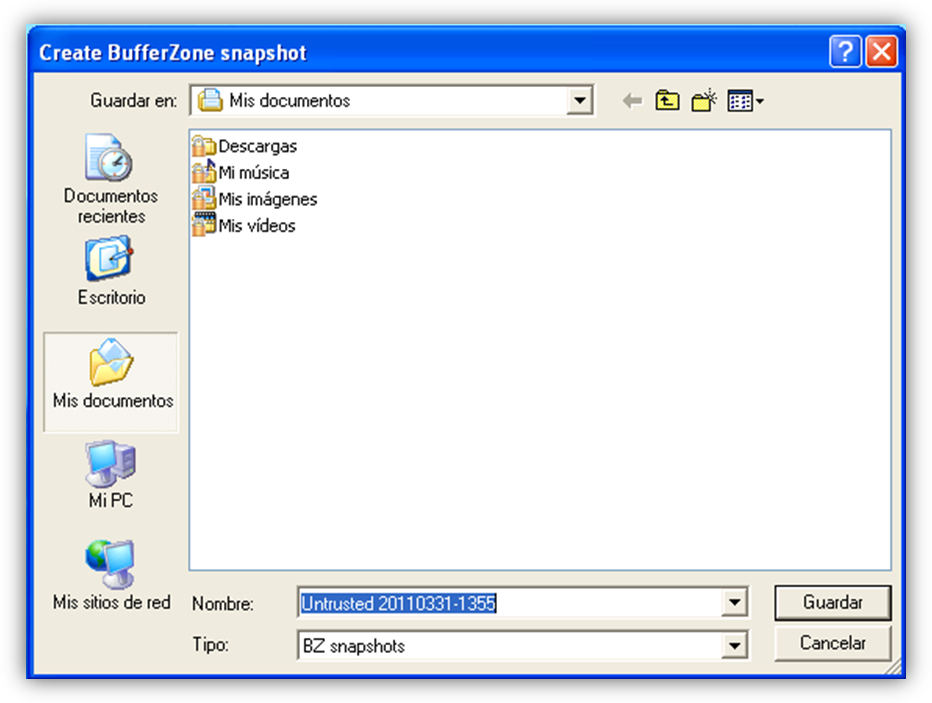

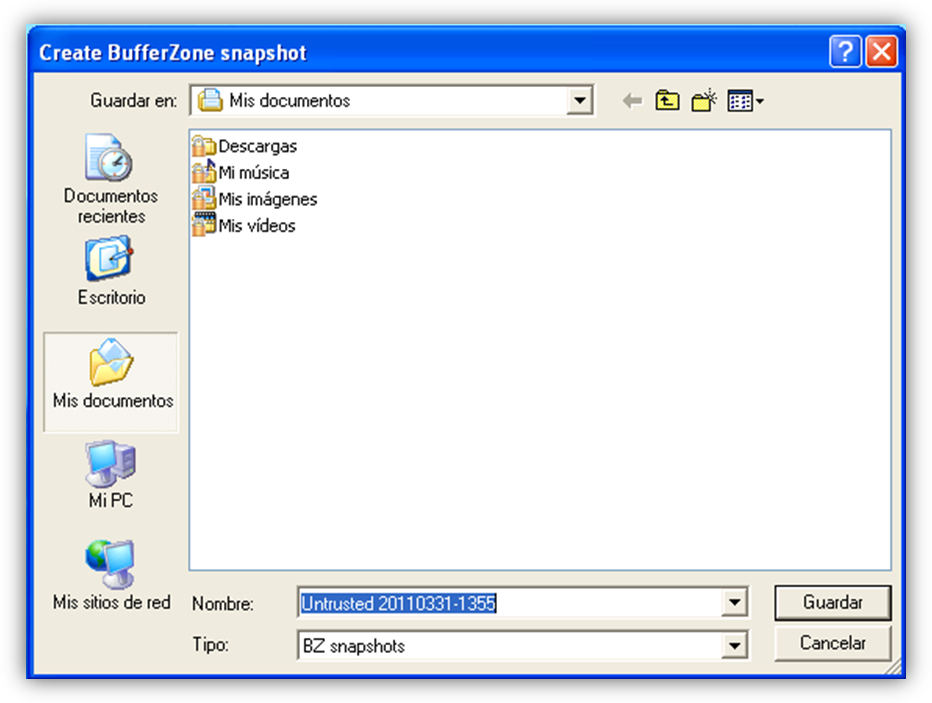

- Create BufferZone snapshot: Se trata de una opción muy útil, crea un punto de restauración, mediante una copia de seguridad de todo lo que hay en la zona virtual, para poder revertir los cambios que hagamos a partir de ese punto. Al ejecutar la restauración, la zona virtual vuelve al estado en el que se encontraba en el momento de creación del punto de restauración (snapshot). Al activarlo, BufferZone nos pedirá que le indiquemos la ubicación donde queremos guardar la copia de seguridad:

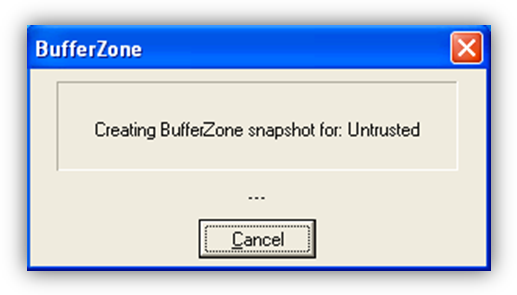

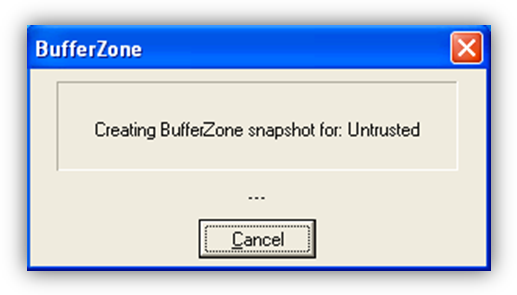

Una vez seleccionada la ubicación, nos mostrara otra ventana que indica que se está creando el punto de restauración:

La siguiente ventana indica que el punto de restauración se ha creado con éxito:

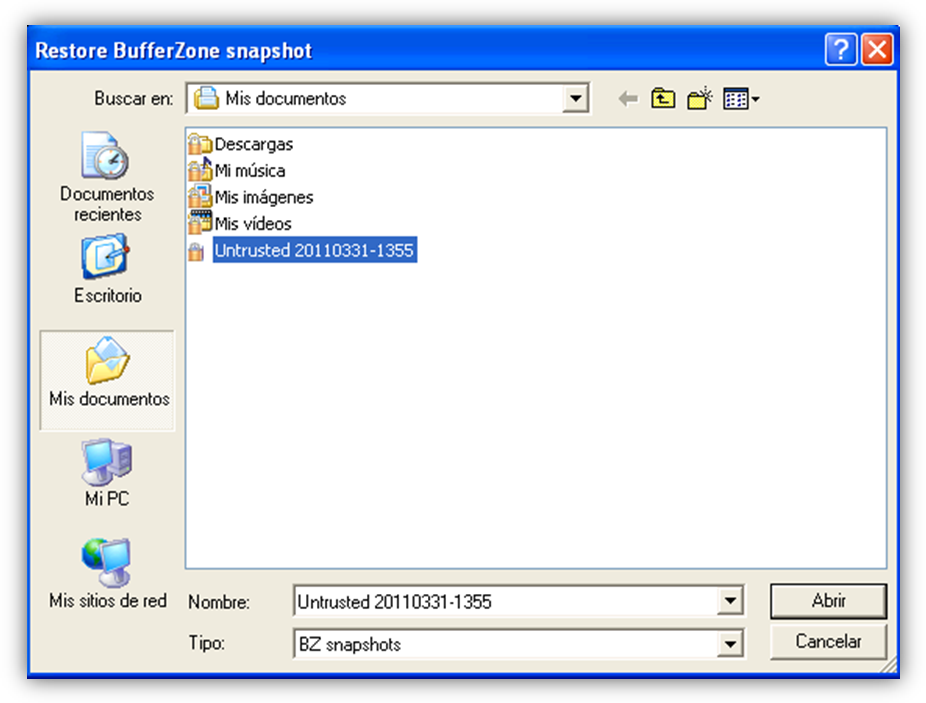

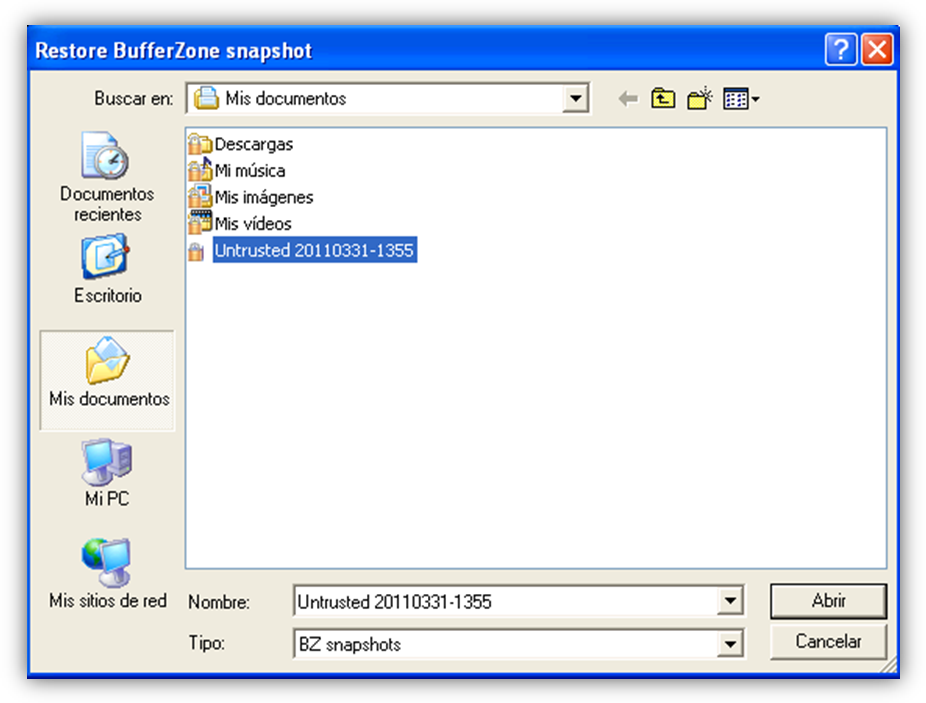

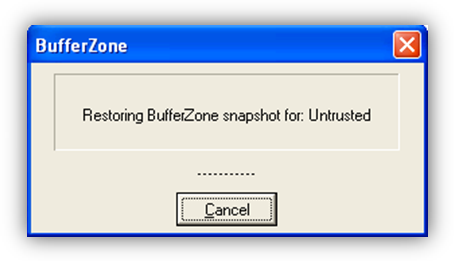

- Restore BufferZone snapshot: Activando esta opción, se restaura la zona virtual en el punto de restauración que seleccionemos. Como se puede ver en la imagen, seleccionamos el que hemos creado en el epígrafe anterior:

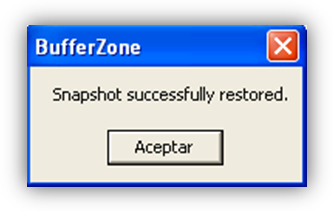

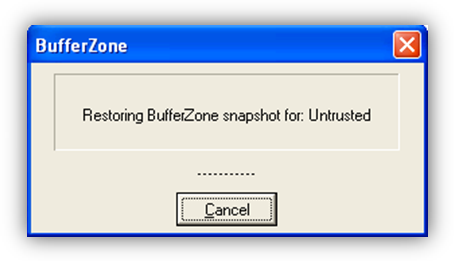

Una vez seleccionado el punto de restauración, el programa nos avisa de que se van a eliminar todos los elementos que se hayan creado en la zona virtual posteriormente a la creación del punto de restauración. Y aparece la siguiente ventana, que nos indica que se está restaurando la zona virtual, y finalmente la ventana que indica que el proceso ha finalizado con éxito:

Hay otras opciones que podemos modificar, para acceder a ellas debemos pulsar la pestaña que aparece en la zona izquierda de la ventana principal del programa:

Al activarla aparecen las siguientes opciones:

- Summary: Al seleccionar esta opción, volveremos a la ventana principal de BufferZone.

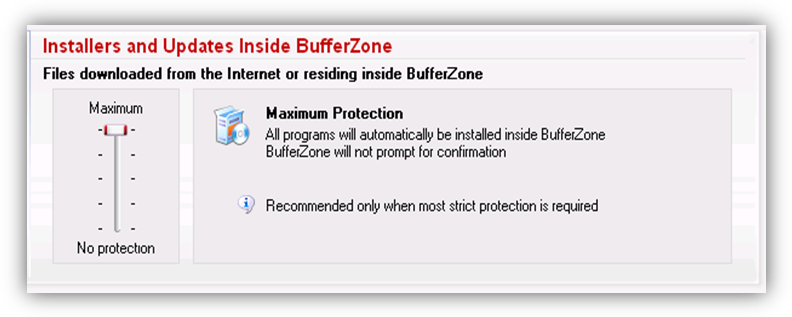

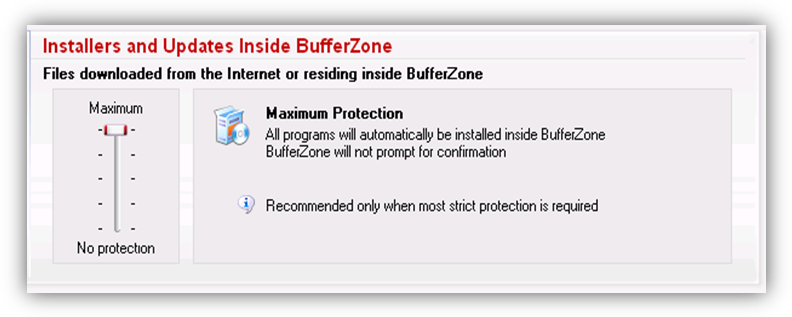

- Policy: Desde esta pestaña podemos modificar los niveles de seguridad de la aplicación,arrastrando el primer selector podemos subir el nivel de protección que se aplicará a los programas y descargas dentro de la zona virtual:

Los niveles de protección son los siguientes:

-

No protection: Sin protección, todos los programas y descargas se ejecutan fuera de la zona de seguridad.

-

Automatic: Los programas con certificado de seguridad (como Adobe Flash Player, Acrobat Reader…) se instalarán fuera de la zona segura, y los programas sin certificado se instalaran automáticamente dentro de la zona virtual de seguridad.

-

Notify Unsigned: Igual que la opción anterior, pero BufferZone nos permitirá establecer la ubicación de los programas y descargas sin certificado de seguridad.

-

Notify All: BufferZone nos preguntara la ubicación de todas las descargas, tengan certificado o no.

-

Maximum Protection: Todas las instalaciones y descargas se harán dentro de la zona virtual de seguridad sin pedir confirmación y sin permitirnos cambiar la ubicación de los archivos.

Los programas con licencia (signed) son archivos .exe o MSI que tienen la firma Microsoft Authenticode, los programas sin licencia (unsigned) son todos los demás.

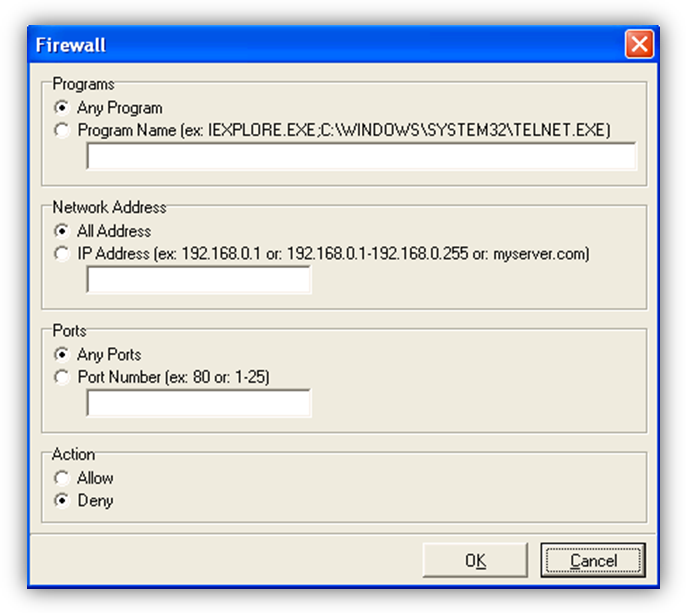

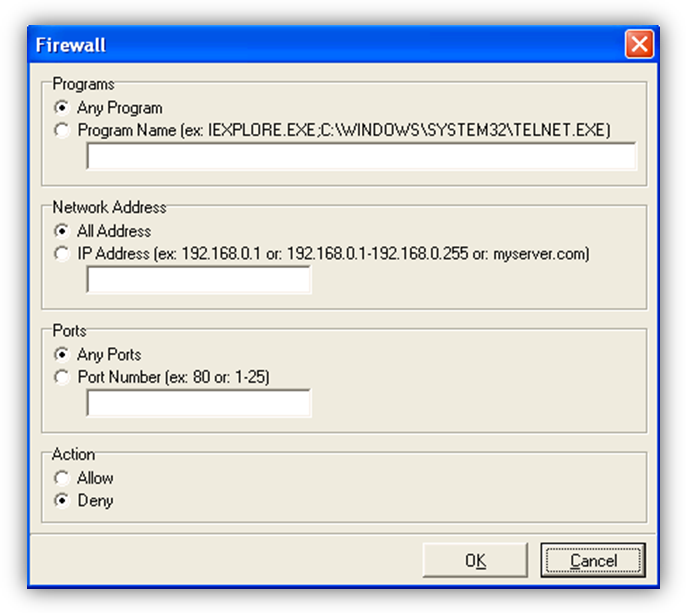

2. FIREWALL

Controla el tráfico de la red dentro de BufferZone. Las normas del Firewall se configuran únicamente para las aplicaciones que se ejecutan dentro de BufferZone.

Se puede establecer el firewall para cualquier programa (Any program) o para algún programa en concreto escribiendo el nombre del programa y su extensión en la caja de texto. También se puede establecer de la misma manera para cualquier dirección IP o para alguna en concreto, para cualquier puerto o para un puerto determinado. Y por último se establece que queremos que haga, denegar el acceso o permitirlo.

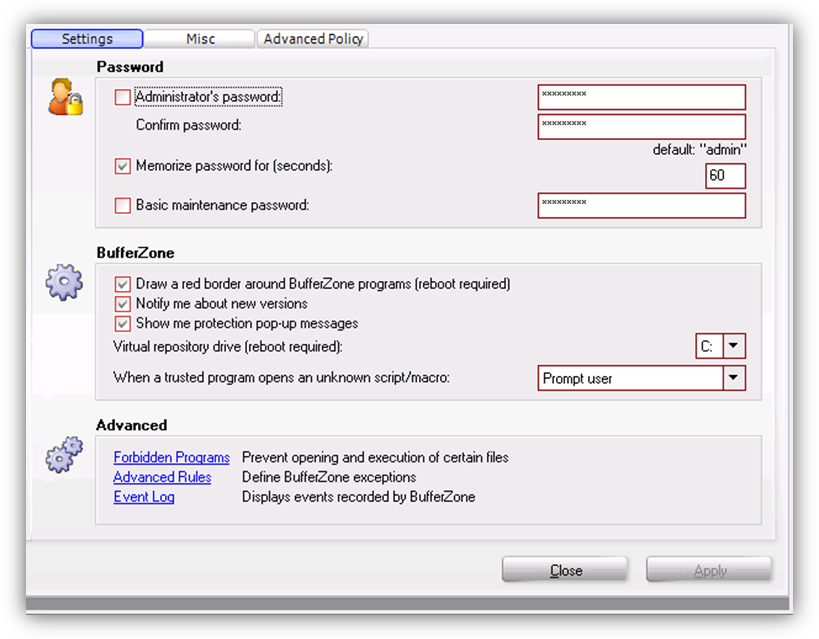

3. CONFIGURACION

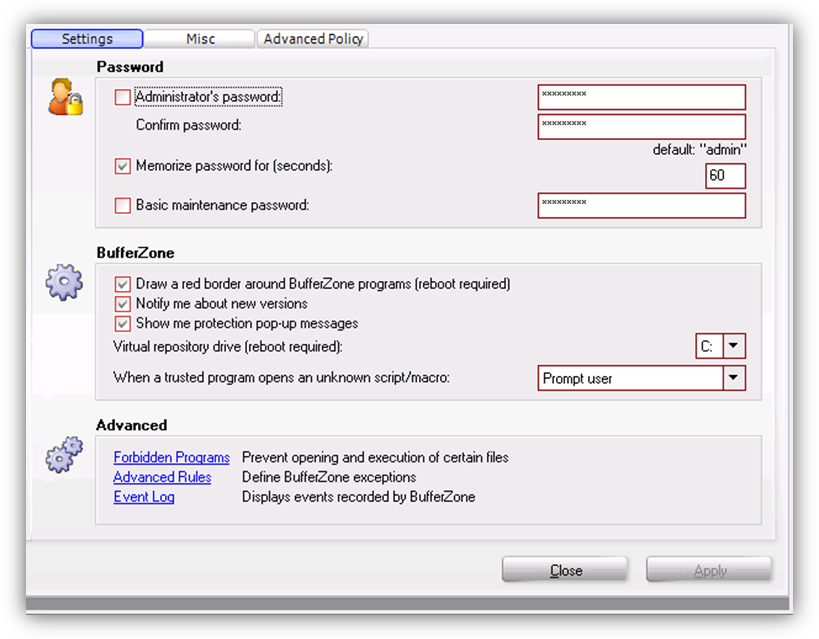

En este apartado podremos modificar opciones que afectan a partes muy diversas del programa como contraseñas, interfaz de usuario… Al pulsar sobre configuration, aparece la siguiente ventana con la pestaña settings marcada:

Desde esta ventana podemos establecer la contraseña de administrador, para lo que habrá que marcar la casilla correspondiente y escribir la contraseña que queramos, esta contraseña será solicitada por el programa cada vez que queramos realizar cambios en la configuración de BufferZone, como por ejemplo establecer una nueva restricción de firewall, o cambiar el nivel de protección; para otras acciones como cargar un punto de restauración o borrar archivos de la zona de seguridad no es necesaria.

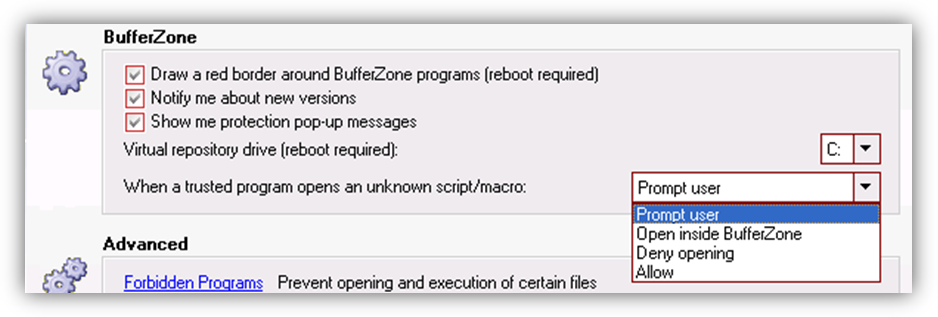

Debajo del área destinada a la contraseña, podemos modificar opciones que afectan a la manera en que se comunica BufferZone con el usuario:

- Draw a red border around BufferZone programs: Marcando esta casilla BufferZone marca los programas que trabajan dentro de la zona de seguridad con una línea roja alrededor del ventana del programa en ejecución.

- Notify me about new versions: BufferZone avisa al usuario de que hay nuevas versiones del programa disponibles y las instala en nuestro equipo. Es importante mantener la aplicación actualizada para que funcione correctamente.

- Show me protection pop-up messages: indica que BufferZone mostrara mensajes de aviso cuando vea vulnerada la seguridad de nuestro equipo.

- Virtual repository drive: Permite elegir la unidad de disco duro en la que se ubicará la zona virtual de seguridad de BufferZone.

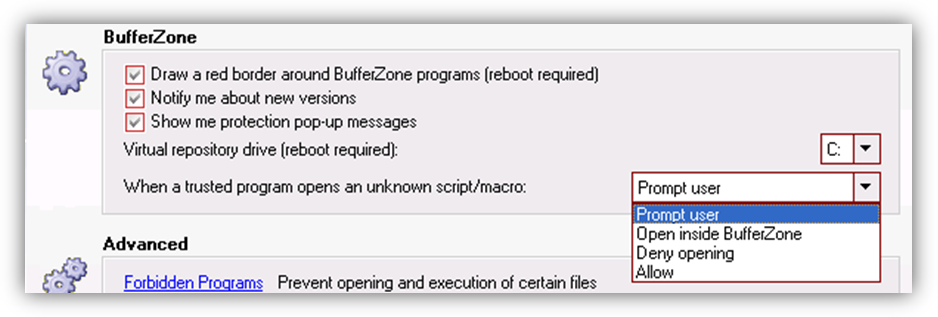

- When a trusted program opens an unknown script/macro: Indica como reaccionará BufferZone cuando un programa de confianza (establecido previamente en la lista de programas de confianza) abra un script o macro desconocido para el quipo.

Las diferentes opciones que tenemos para este caso son:

- Prompt user: pedirá que introduzcamos nuestro usuario y contraseña para permitir la ejecución de script en cuestión.

- Open inside BufferZone: ejecutara el script dentro de la zona de seguridad.

- Deny opening: Impedirá la ejecución del script.

- Allow: Permite la ejecución de scripts por parte de los programas establecidos previamente en la lista de programas de confianza.

El siguiente grupo de opciones de esta ventana modifica opciones denominadas como avanzadas.

- Forbidden programs: Abre la lista de programas prohibidos. En esta lista estableceremos que programas no queremos que se ejecuten bajo ningún concepto en la zona segura de BufferZone.

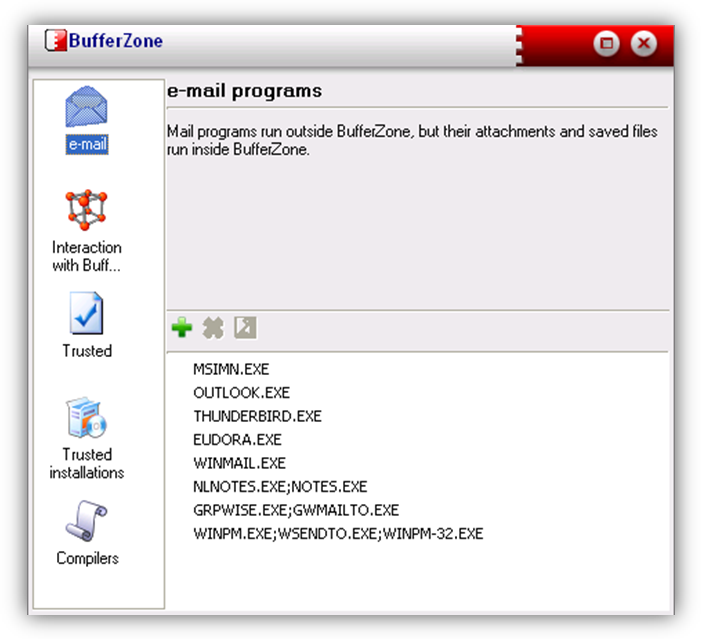

- Advanced rules: Esta opción abre una nueva ventana de opciones:

Una vez dentro de esta ventana podemos modificar las siguientes opciones:

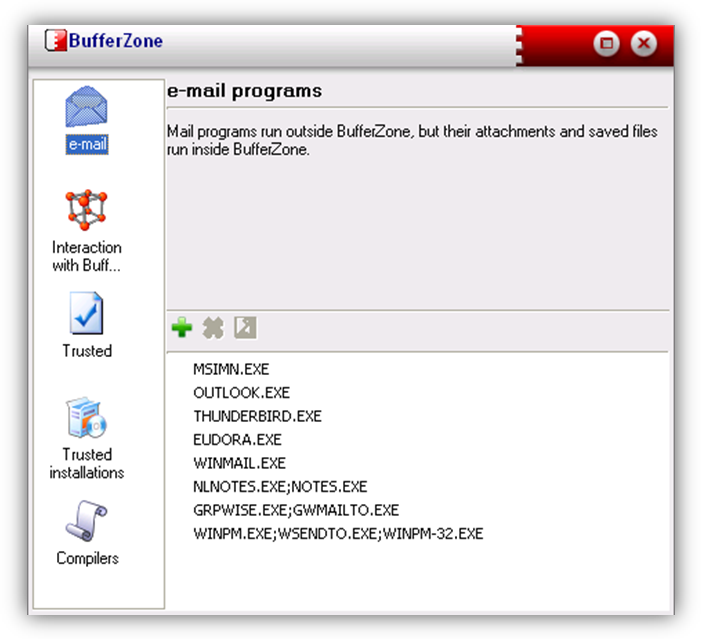

- E-mail: Podemos establecer que programas gestores de correo electrónico trabajan con BufferZone. Los programas de correo trabajaran fuera de BufferZone pero los archivos adjuntos se descargaran en la zona segura.

- Interaction with BufferZone: Establece que programas de los que trabajan fuera de BufferZone pueden interactuar con programas que están ejecutándose dentro de BufferZone. Normalmente esto se evita por razones de seguridad. Si queremos que algún programa interactúe con BufferZone, simplemente tendremos que añadirlo a la lista.

- Trusted: Una lista en la que añadiremos programas que consideremos lo suficientemente seguros como para que se ejecuten fuera de la zona segura.

- Trusted installations: Añadiendo programas a la lista especificamos que esos programas podrán realiza instalaciones en nuestro disco duro sin pasar por la zona segura de BufferZone.

- Compilers: Cualquier archivo ejecutable creado por una aplicación se ejecutara dentro de BufferZone,siempre que esté activada la opción “Application Control” (explicada en el próximo apartado). En esta lista podemos especificar qué programas pueden crear archivos ejecutables en nuestro disco duro sin que sean tratados como peligrosos. Como por ejemplo compiladores o cualquier software que utilicemos para programar.

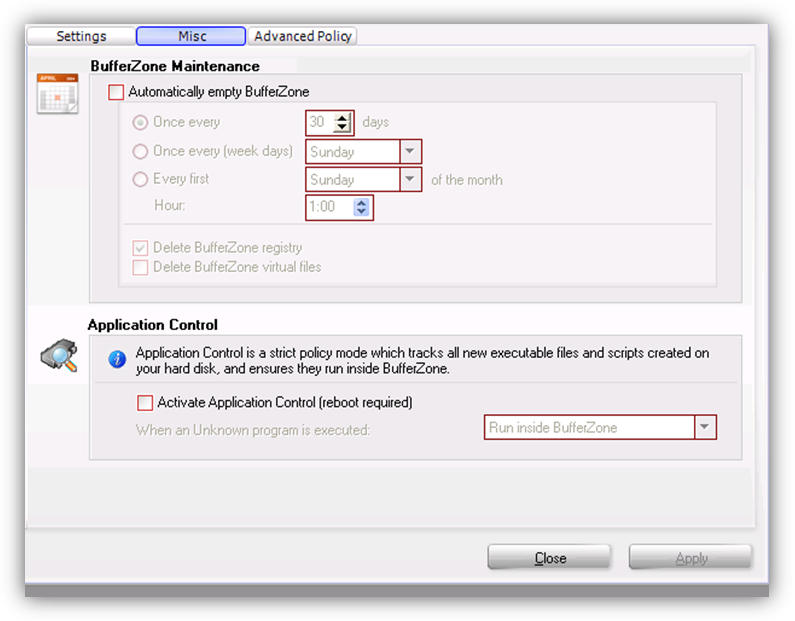

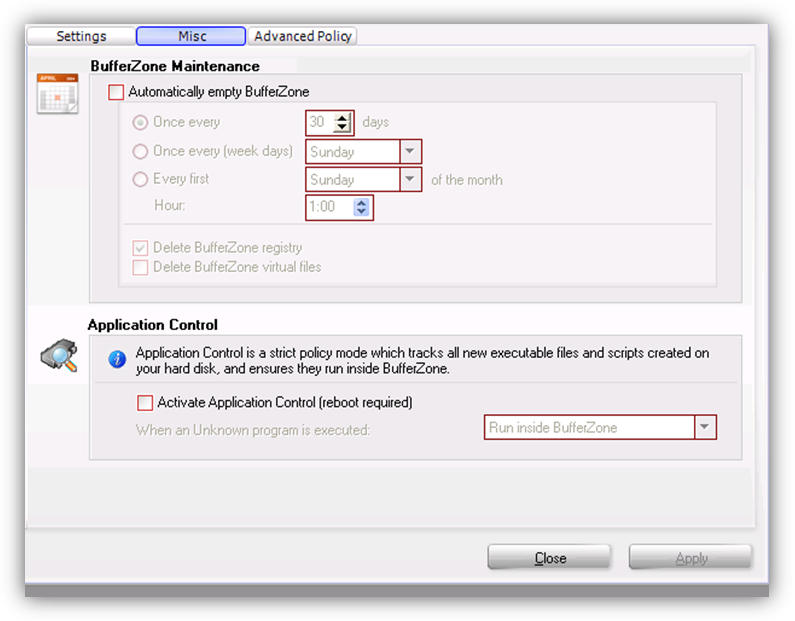

La siguiente pestaña en la ventana destinada a opciones de configuración es “Misc”, y se refiere a opciones de mantenimiento que no pueden ir en ningún otro apartado:

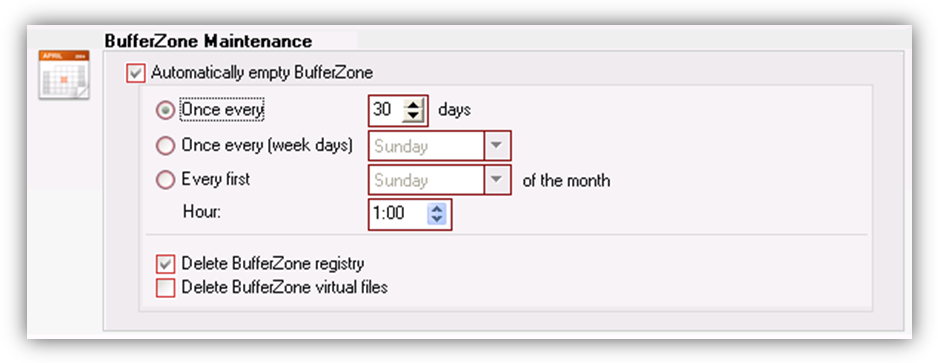

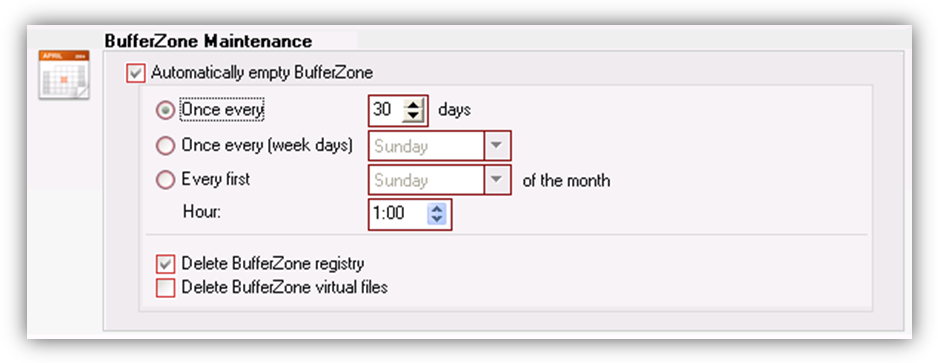

- BufferZone Maintenance: En este apartado podemos establecer un periodo fijo para que se vacié la zona virtual de seguridad de BufferZone:

Además de establecer el periodo de tiempo en el que se limpia la zona de seguridad, se puede elegir si queremos que se borre solo el registro, los archivos que se encuentran dentro de la zona virtual, o todo, marcando ambas casillas.

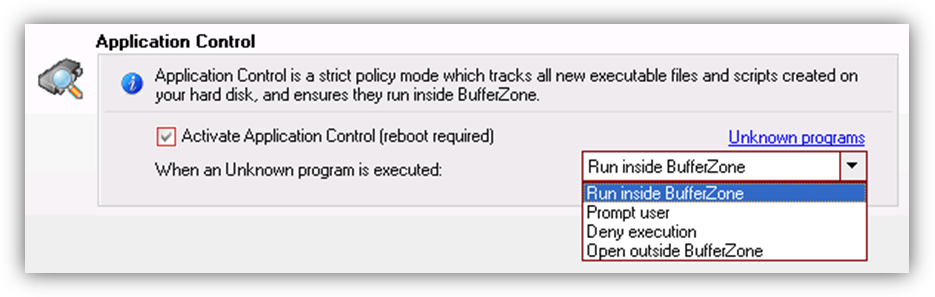

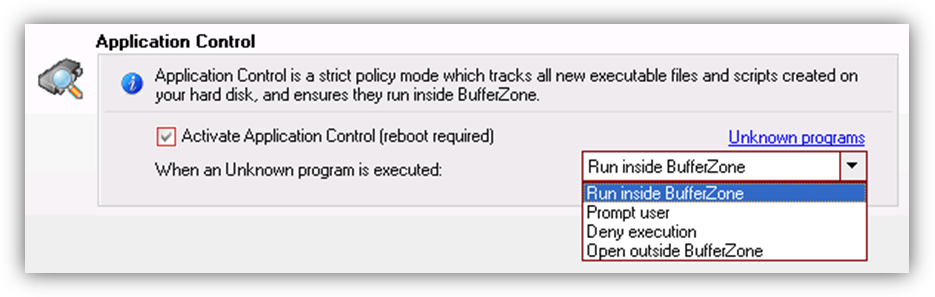

- Application control: Activando esta opción estableceremos restricciones para los archivos ejecutables que se creen dentro de nuestro equipo:

Podemos decidir si queremos que dichos archivos se ejecuten dentro de la zona segura de BufferZone (Run inside BufferZone); que nos pida usuario y contraseña al ejecutarlos (Prompt user); que prohíba la ejecución de este tipo de archivos (Deny execution); o que se ejecuten fuera de la zona segura (Open outside BufferZone). Estas opciones se pueden combinar con la opción “Compilers” del apartado anterior, podemos establecer en este apartado el tipo restricción que afectara a este tipo de archivos y especificar en la lista de “Compilers” las excepciones indicando que programas pueden ejecutar archivos fuera de la zona segura saltándose la restricción de BufferZone.

La ultima pestaña “Advanced Policy” se refiere a niveles de protección respecto a determinado tipo de archivos descargados de la red o archivos que ya están dentro de BufferZone, y a archivos contenidos en medios de almacenamiento externos, tales como pen-drives usb, o dvds.

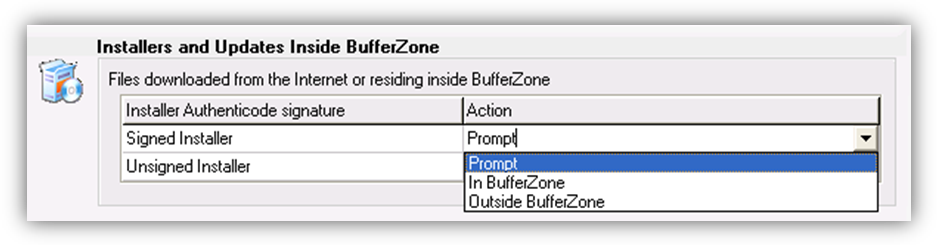

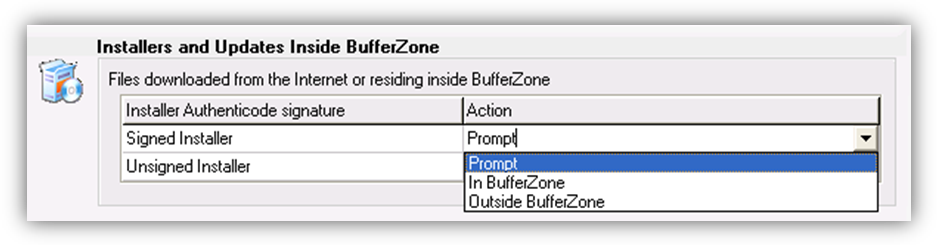

- El primer apartado de la ventana se refiere a archivos de instalación ejecutables descargados desde internet o que ya se encuentran en BufferZone, estos archivos se dividen en dos grupos instaladores con licencia (signed) e instaladores sin licencia (unsigned), tanto para uno como otro nos da las siguientes posibilidades:

- Prompt: BufferZone nos preguntara que hacer con el archivo que se ejecute.

- In BufferZone: Los archivos se ejecutaran en la zona de seguridad.

- Outside BufferZone: Los archivos se ejecutaran en nuestro disco duro, fuera de la zona segura.

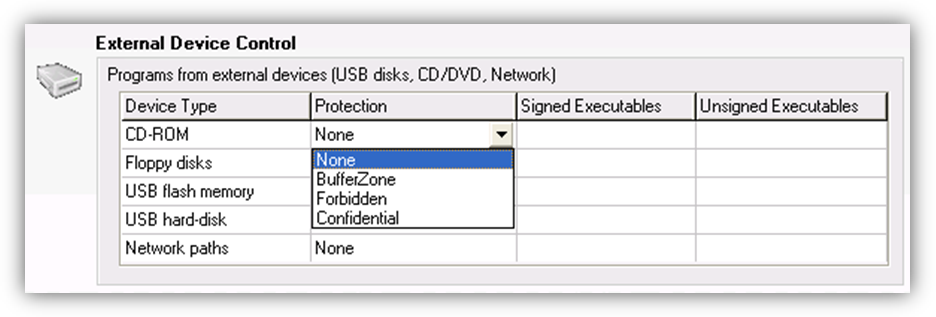

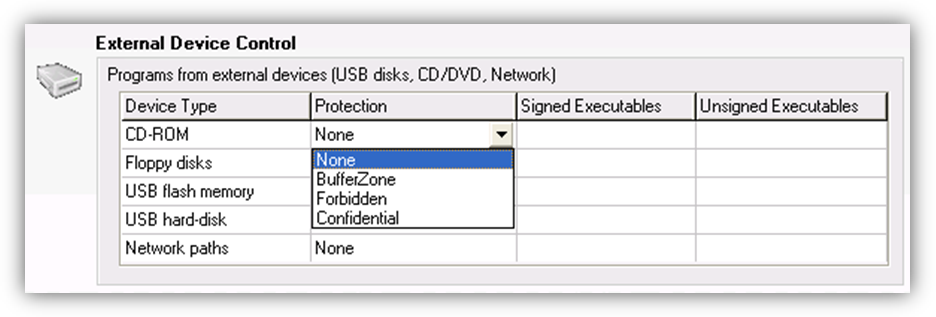

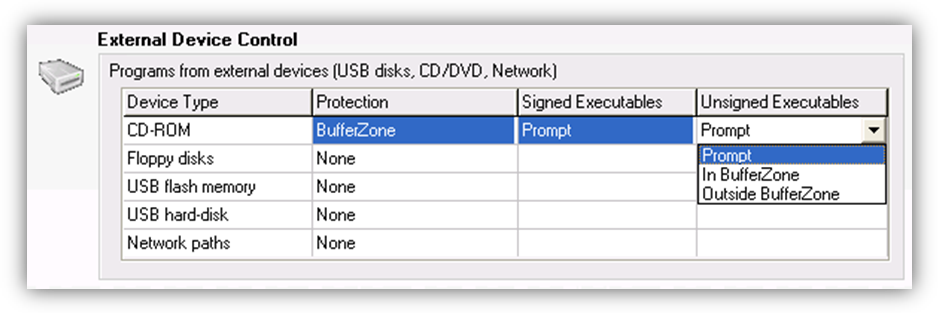

- El segundo apartado afecta a archivos contenidos en medios de almacenamiento externos, los tipos de dispositivos que contempla son: CD-ROM, floppy disks (diskettes), memorias flash USB, discos duros USB, y unidades de red. Y los niveles de seguridad que se pueden aplicar a cada una son:

- None: No aplica ninguna directiva de seguridad al medio de almacenamiento seleccionado.

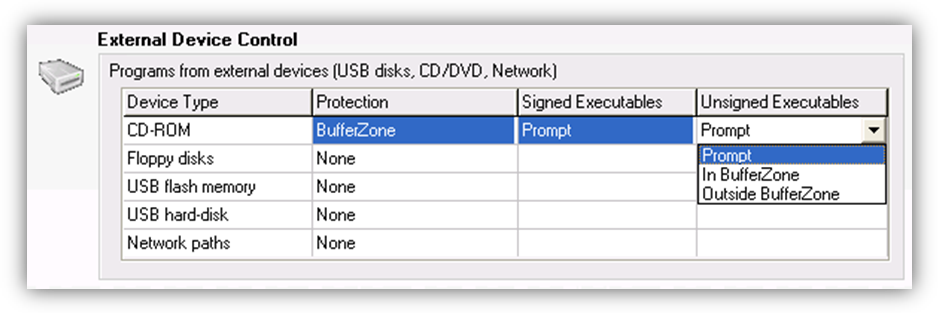

- BufferZone:. Al activar esta opción, podremos seleccionar el protocolo de seguridad que seguirá BufferZone con el medio seleccionado. Esto activara los dos menús desplegables contiguos y podremos establecer que protocolo seguir para los archivos ejecutables con licencia y sin licencia. Los protocolos son:

- Prompt: Preguntara que hacer con el archivo que se ejecute desde el medio seleccionado.

- In BufferZone: Ejecutara el archivo dentro de la zona segura.

- Outside BufferZone: Ejecutara el archivo en nuestro equipo fuera de la zona segura.

- Forbidden: Prohíbe la ejecución de cualquier archivo contenido en un medio externo.

- Confidential: Prohibirá que cualquier aplicación que se esté ejecutando dentro de BufferZone entre en contacto con el medio seleccionado, permitiendo el acceso al medio externo a las aplicaciones que estén fuera de BufferZone.

- La última opción de esta ventana (Bufferzone proprietary digital signatures tools) sirve para que todos los archivos o aplicaciones con firma digital de Trustware (equipo desarrollador de BufferZone) sean considerados como software seguro.

Con esto concluye este manual para el uso de BufferZone, estos son los pasos a seguir para garantizar la seguridad de nuestro equipo mediante el uso de Bufferzone:

- Descargar e instalar la última versión de Bufferzone desde la página oficial de Trustware.

- Establecer los niveles de protección para los archivos descargados de internet y los dispositivos externos, en la sección Policy.

- Establecer las restricciones de Firewall.

- Editar las opciones de configuración, empezando por establecer una contraseña, si fuera necesario, y configurar la manera en que Bufferzone se comunica con el usuario (borde rojo alrededor de las aplicaciones que se ejecutan dentro de bufferzone, etc…).

- Modificar las opciones avanzadas de manera que se adapten a nuestras necesidades.

- Crear un punto de restauración, utilizando la opción de la ventana Summary / Create BufferZone snapshot.

Siguiendo estos pasos y utilizando las demás opciones explicadas en este manual, nuestro equipo estará protegido ante cualquier agresión proveniente de internet o de dispositivos externos.

Enlaces de interés:

- http://www.trustware.com/support.php - Pagina donde se da soporte técnico en todo lo referente al funcionamiento de la aplicación mediante los foros de la comunidad de usuarios de Bufferzone.

- Tutorial - Pequeño tutorial con diapositivas a modo de Powerpoint, de las opciones más básicas del programa.

|