| Comparativa AntiSpyware |

|

|

|

| SOFTWARE - General | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Escrit per Nohemi Luque García | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| dijous, 6 d'octubre de 2005 11:42 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

There are no translations available. Microsoft antispyware, spybot S&D y Yahoo Toolbar frente a frente. Decide cual es tu mejor opción. INTRODUCCIÓN Si detectamos que en nuestro navegador aparece una página de inicio nueva, que se nos abren "pop ups" aún estando cerrado el navegador, que se añaden barras de búsqueda nuevas (como Alexa, Hotbar, ), que aparecen botones nuevos en la barra de herramientas, y encima de todo se ralentiza la conexión a Internet eso quiere decir que nuestro Pc está siendo visitado por uno los programas espía o Spyware cuya función principal es la de recopilar información bien sin permiso del usuario o bien identificándose con otros objetivos para, en cierto modo, engañar al usuario y así obtener información suya e inundarle de publicidad Para combatir este tipo de amenaza se han creado los anti-spyware que en mayor o menor medida detectan e incluso eliminan las intrusiones de estos malwares (malicius softwares) de una forma rápida y sencilla En este documento se va a realizar una comparación, en cuanto al manejo, velocidad y eficacia, entre tres de los anti-spyware más conocidos:

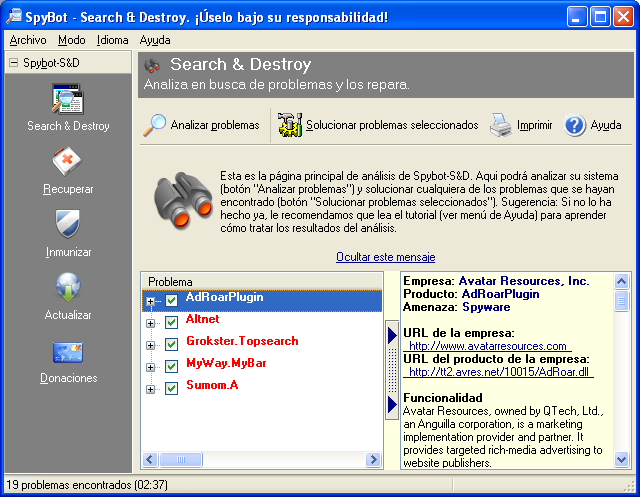

Tras someterlos a programas espía (Kazaa, Gator, Hotbar, .) se han obtenido los siguientes resultados, teniendo en cuenta que al instalar un spyware estamos emplazando en nuestro Pc Adware(1), Troyanos(2), Hijackers(3), Cookies(4) y demás. (1)Adware: muestra publicidad mediante ventanas emergentes o en barras adicionales. Se utiliza normalmente para financiar aplicaciones libres (2)Troyano: Software malicioso que se aloja en nuestro Pc permitiendo el paso a usuarios extraños (3)Hijacker: Software que modifica las páginas de inicio del navegador y redirecciona las páginas de búsqueda (4)Cookie: Es básicamente uno de los métodos de seguimiento más utilizados SPYBOT 1.4 SEARCH & DESTROY La principal ventaja de este software es que, a parte de su sencillez para manejarlo, se puede encontrar en una gran cantidad de idiomas, lo que nos facilita considerablemente el trabajo. A una velocidad relativamente inferior a la de los otros casos el Spybor 1.4 es capaz de detectar algunas de las entradas en el registro realizadas por spyware y adware, pero sobre todo nos informa de las cookies de seguimiento, que pueden aparecer bien acompañadas de un programa espía o después de acceder a páginas potencialmente peligrosas y de uso comercial Una de sus características más importantes es la capacidad de comprobar el producto, la empresa de la que proviene y sobre todo la amenaza a la que nos enfrentamos, aunque esta información no se aclare en la totalidad de los casos.

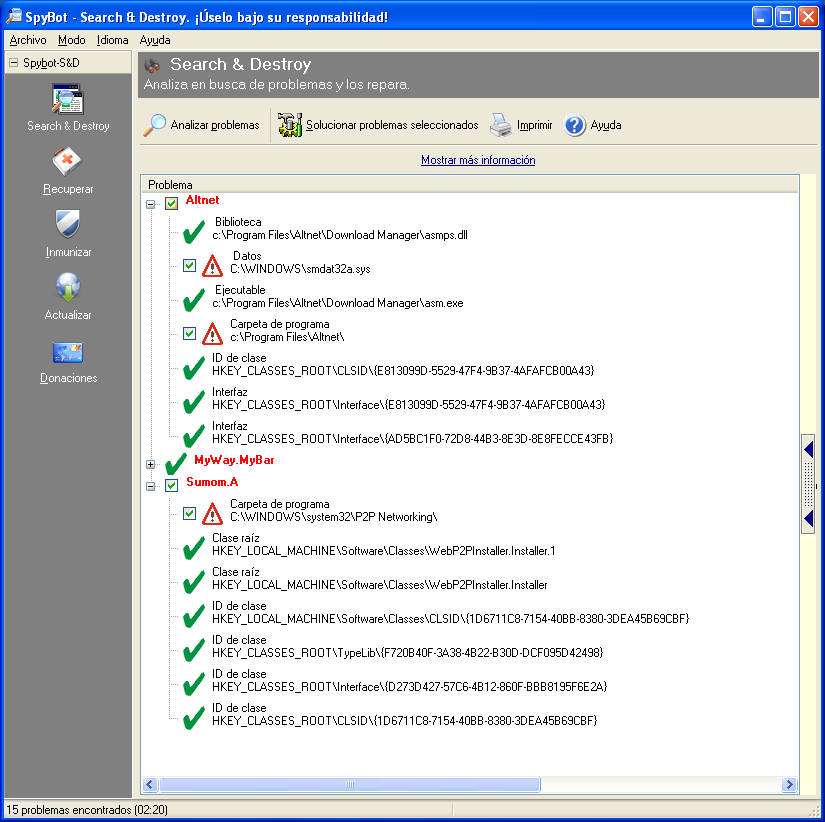

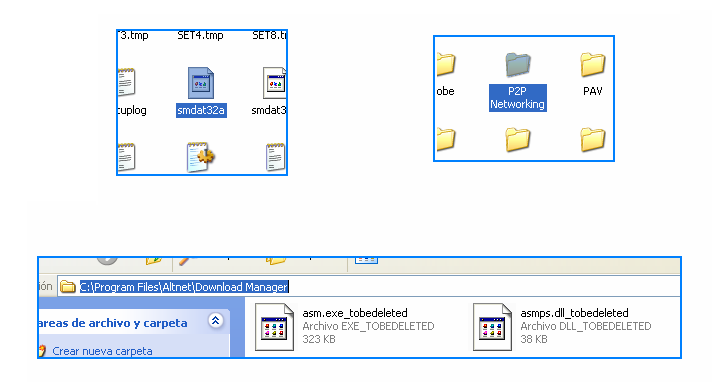

En cuanto a las desventajas de este software en comparación con el resto podemos indicar que no ha detectado gran parte de las entradas realizadas por estos spyware en el registro y que en algunos casos no es capaz de señalar a que tipo de amenaza nos enfrentamos. Eliminación de Adware malicioso Una vez detectado el paradero del programa espía, todas sus entradas en el registro y la publicidad que trae consigo, este software procede con la eliminación de los archivos. A la hora de deshacerse de los ellos el anti-spyware nos da la opción de eliminar o no todo o parte del contenido. Cuando hayamos marcado todo lo que queremos quitar comienza la recuperación del sistema. Pero... ¿Realmente desaparece todo lo que hemos marcado? Pues vamos a comprobarlo con este ejemplo: Estos son los Adware que detecta después de instalar un spyware muy conocido llamado Kazaa Y en esta imagen podemos observar como algunos de los archivo que detecta no es capaz de eliminarlos, dándonos la opción de analizar el equipo la próxima vez que reiniciemos el Pc

Si comprobamos la ubicación señalada podemos ver que los archivos aún siguen ahí.

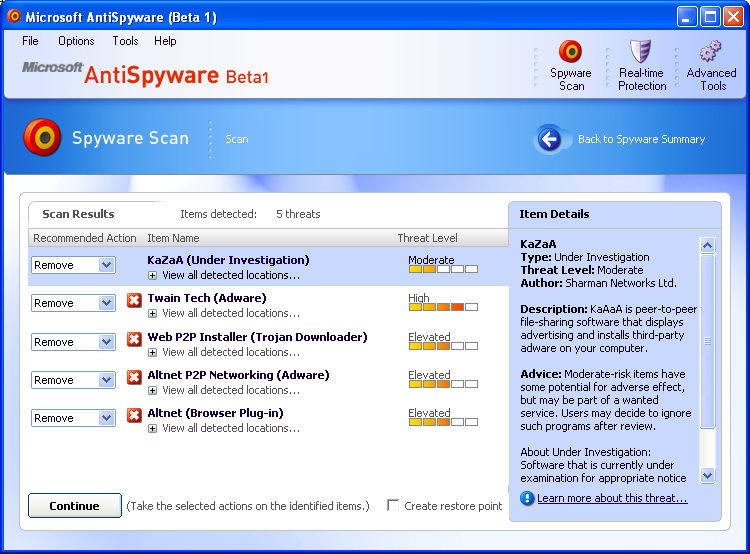

MICROSOFT ANTISPYWARE Al igual que en el caso anterior nos encontramos ante un software de fácil manejo, aunque el único idioma disponible por el momento es el inglés. Una de sus mayores ventajas es que al mantenerse activo te avisa de forma instantánea mediante una ventana de emergencia, al detectar una instalación de un programa espía en tu Pc, dándote la opción de bloquearlo o no. A parte de esto podemos destacar que Microsoft Antispyware nos ayuda a percatarnos del grado de peligrosidad de la amenaza complementado con una detallada explicación del malware, permitiéndonos borrar, ignorar o poner en cuarentena la intrusión.

Como resultado podemos observar que el programa detecta en mayor medida las intrusiones en el registro de adware y spyware, pero en escasas ocasiones detecta los hijacker y nunca las cookies Eliminación de Adware malicioso

Como en el caso anterior vamos a comprobar que ocurre cuando queremos que el anti-spyware nos elimine el Kazaa Lo que aparece en la imagen es lo que detecta Microsoft antispywre después de la instalación del espía.

Y a continuación se reinicia el Pc para concluir con la eliminación de los archivos.

Como podemos ver lo único que ha quedado son carpetas de Altnet con su contenido, eliminando prácticamente todas las entradas del registro YAHOO TOOLBAR Este antiespía se encuentra como complemento de la barra de herramientas de Yahoo. Como en los casos anteriores estamos ante un software muy sencillo de manejar disponible en español. Si encuentra algún espía podemos comprobar de forma detallada de que tipo es y dependiendo del caso si es conveniente, o no es necesario borrar los archivos.

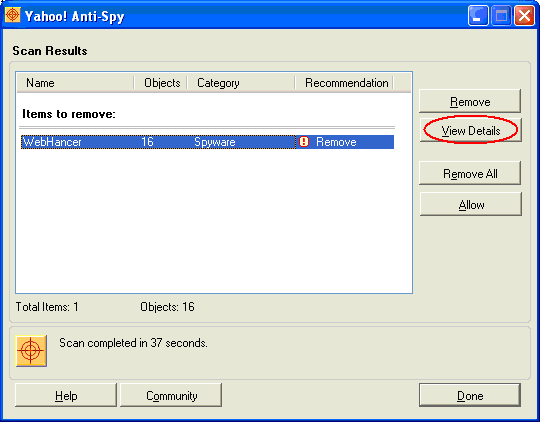

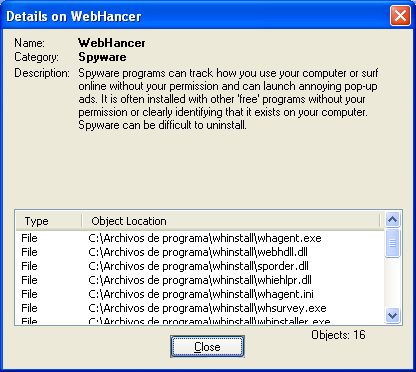

Seleccionando el botón View Details veremos las características del spyware encontrado

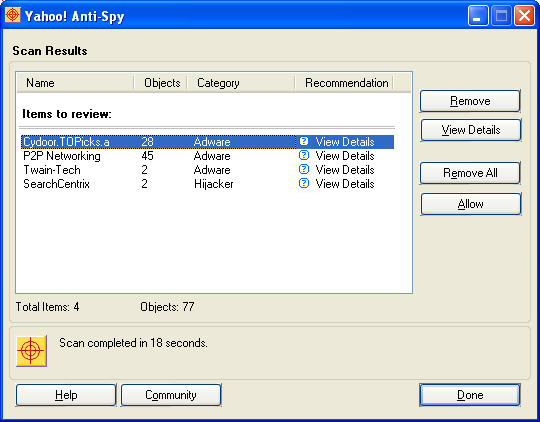

Después de exponerlo a distintos programas maliciosos obtenemos como resultado que el programa es capaz de detectar en gran parte el spyware, adware y hijackers, pero permite el paso por completo a las cookies de seguimiento Eliminación de Adware malicioso: Observemos que ocurre cuando instalamos Kazaa y queremos deshacernos de él: Esto es lo que ha detectado Yahoo Toolbar al instalar el spyware:

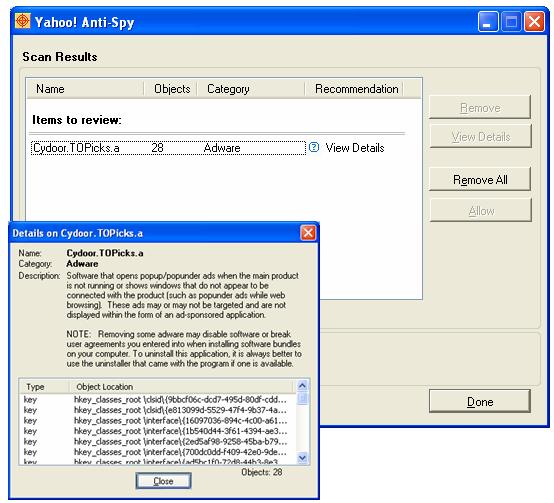

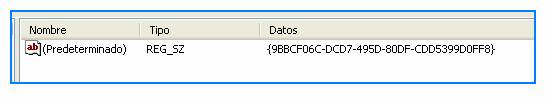

Pero si miramos en la imagen que está a continuación comprobamos que no ha sido capaz de eliminar el adware Cydoor clip_image001.png">Como podemos ver todo lo que ha quedado son entradas en el registro, un ejemplo de que no han desparecido es el siguiente:

ANÁLISIS ESTADÍSTICO DE LOS RESULTADOS Spybot 1.4 S&D

Como muestra el gráfico anterior, la gran parte de las intrusiones detectadas son adware o cookies, lo que significa que si nos instalamos este software estaremos exentos de los incómodos anuncios publicitarios, del seguimiento realizado por parte de terceras empresas sin nuestra autorización y servirá de ayuda al antivirus ya que a parte de los programas espía es capaz de detectar alguna clase de virus. Yahoo Toolbar

En este caso, aunque la cantidad de adware es menor que en el anterior, este anti - spyware es capaz detectar y eliminar hijacker, algo que en los demás casos no ha ocurrido. Cabe destacar la velocidad de análisis de la Yahoo toolbar y la comodidad de tenerla como barra adicional en el explorador.

Microsoft Antispyware

Este gráfico muestra una cantidad de adware equivalente a la de spybot 1.4, sólo que Microsoft Antispyware no es capaz de detectar cookies de seguimiento. Este programa es capaz de prevenir, ya que al trabajar en tiempo real nos permite bloquear los programas maliciosos, y aún habiendo aceptado la entrada de dicho elemento es capaz de eliminarlo, ignorarlo o ponerlo en cuarentena En cuanto a la eliminación de los archivos podemos decir que, aunque los tres son potentes spyware, en la mayoría de los casos tanto yahoo toolbar como Microsoft antispyware responden de una manera eficaz dejando como único resto los accesos directos en el escritorio y en el menú de inicio, sin embargo Spybot 1.4 se comporta de forma distinta. Además de no reconocer como peligroso adware que los demás sí que los considera así, por lo general deja carpetas sin eliminar dándonos la opción de reiniciar el equipo para quitarlo por completo y en ocasiones incluso en este segundo proceso se deja archivos sin eliminar. Como complemento a este artículo vamos a explicar los tipos de espías que podemos encontrar, donde encontrarlos y que efecto pueden ecausar en nuestros PC´s . INTRODUCCIÓN Nada es suficiente para librar a nuestros ordenadores de la influencia de esos programas aparentemente inofensivos, denominados Spyware, pero muchos de nosotros nos preguntaremos, pero... ¿qué es realmente el spyware? ¿Qué consiguen metiendo programas espía en nuestros Pc´s? Bueno pues vamos a intentar resolver estas y muchas más dudas ya que vamos a exponer una breve descripción de todos los tipos de spyware que podemos encontrar, cómo afecta a nuestros Pc´s y cómo resolver este tipo de intrusiones. ¿QUÉ ES UN SPYWARE? También conocido como grayware. Se trata de un programa de carácter malicioso cuya función principal es la de recopilar información. Esta es una descripción bastante genérica ya que dentro del término spyware se aloja un gran número de software también conocido como malware. Los programas espías los podemos clasificar de la siguiente manera: ADWARE

Normalmente vienen acompañados de un programa de distribución libre que para su subvención incluye publicidad. Esta publicidad es lo que se conoce como Adware Muchos de los freeware mencionan a este spyware en los términos legales, pero normalmente de forma confusa y casi siempre en inglés. Estos son los tipos de espías más extendidos de todos ya que realmente en la actualidad su práctica es legal, y sirve a las grandes empresas a conseguir otro medio más de difusión de sus productos. Cuando tenemos alojado en nuestro PC este software podemos observar que:

HIJACKERS

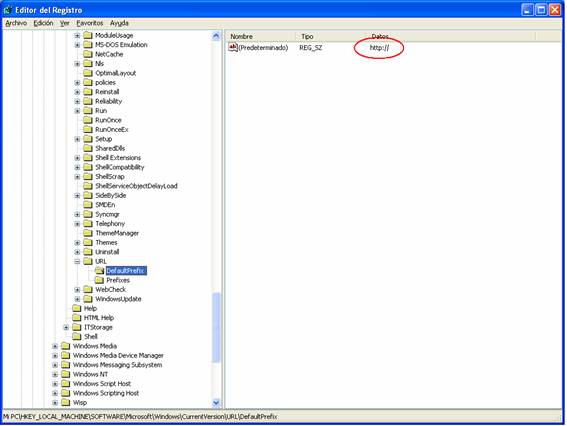

Viene a ser una parte de un software cuya función principal es la de secuestrar otros programas para usar sus derechos o para modificar su comportamiento. El software más afectado a este tipo de ataques es el Internet Explorer. Los síntomas más visibles de que I.E. ha sido infectado es que se cambia la página de inicio, la de error y cuando le hacemos una búsqueda aparece una página totalmente distinta a la que se había solicitado. Para conseguir esto cambian el prefijo que tiene por defecto I.E. (http://) introduciéndose en el registro y modificando la siguiente cadena HKLMSOFTWAREMicrosoftWindowsCurrent versionURLDefault Prefix

Lo que consiguen cambiando este valor es llevarnos hasta donde no queremos. Por ejemplo: El hijacker CoolWebSearch sustituye el default Prefix (Prefijo por defecto) por http://ehttp.cc/? de forma que si el usuario introduce en la barra de direcciones www.google.com nos redireccionaría a http://ehttp.cc/?www.google.com A parte de esto tiene la función de cambiar los protocolos utilizados para enviar y recibir información por otros no estándares que le permita en cierto modo tomar el control de esta información. BHO (BROWASER HELPER OBJET)

Es una DLL dinámica que se activa cada vez que se abre el navegador o si se tiene Active Desktop cada vez que se abre un directorio. Al arrancar I.E. éste empieza a examinar el registro para que pueda crear BHO´s con acceso a todas las propiedades del navegador actual, controlando de este modo toda la información que maneja el usuario e incluso pudiendo llegar a robar información confidencial Un intruso de este tipo cambia la página de inicio del Explorador y puede enviar los hábitos de navegación a un tercero. Los más interesados en obtener este tipo de información son las grandes empresas de publicidad Si tenemos BHO´s a parte de cambiar la página de inicio se ralentiza considerablemente la velocidad de navegación y empiezan a lanzarnos molestosas Pop-ups TOOLBAR Grupo de botones situados debajo de la barra de herramientas del navegar que en ocasiones pueden provenir de un software malicioso (como el caso de Hotbar, xxxtoolbar,...) FORWARDS O HOAXES (CADENAS DE CORREO) Son iniciadas normalmente por empresas que se dedican al marketing para poder recopilar las direcciones de correo electrónico de muchos de los usuarios. Una cadena empieza por el envío masivo de un determinado mensaje a muchísimas direcciones inventadas, con la salvedad de que por todas aquellas que no existan se les va a remitir un mensaje con error sabiendo de este modo que el resto de las direcciones son válidas. Una vez conseguidas unas cuantas direcciones para comenzar, a estas personas se les va a empezar a mandar mensajes para que comiencen a propagarlos y así conseguir más direcciones para tener más usuarios a los que mandar publicidad. Un ejemplo: ¿Quién no ha recibido un mensaje indicando que Bill Gates va a regalar x dinero por probar su seguridad? O que Nokia va a regalar un móvil, o que hay un niño o una niña con mucha hambre y que si lo reenviamos podemos ayudarle..... Todo esto es producto de empresas que se aprovechan o bien de la caridad de la gente o de la avaricia para tener más direcciones a las que enviar correo masivo. COOKIES Archivos de texto generados por las páginas web a las que visitamos cuya finalidad principal es la de facilitarnos el acceso al website en futuras ocasiones. No es un virus ni podría servir como medio de propagación, aunque pueden almacenar información como el número de identificación del sistema, la dirección IP, el sistema operativo utilizado, el navegador, el tiempo que estuvo en el sitio, y hasta el pasword del correo electrónico. Las cookies sólo pueden ser vistas por el servidor que las envió a nuestro sistema, aunque existe la posibilidad que si estamos dentro de una red local cabe la posibilidad de que alguien pueda acceder a nuestros archivos, por ello la mayoría de los sitios web encriptan la información de nuestras contraseñas,... KEYLOGGER Aplicación que se utiliza para guardar de manera oculta todo lo que el usuario escribe en el teclado. En los programas más desarrollados se puede obtener a parte de esta información, capturas de pantalla, información sobre la utilización en Internet,... Y lo más importante, aunque antiguamente era necesaria la presencia física del espía en nuestro PC, ya no es así, ya que la mayoría de los keylogger le envían la información que obtienen a través del correo electrónico.

TROYANOS Es un virus informático que es introducido en nuestro PC con la única finalidad de recabar información por parte de usuarios externos. Suele venir alojado en elementos aparentemente inofensivos como una imagen, un archivo de música,... que se instala en el sistema al abrir el archivo que lo contiene. Normalmente se utiliza para espiar de forma remota, como por ejemplo la monitorización de todas las teclas pulsadas para obtener contraseñas.... Aunque con frecuencia son detectados, hay cierta clase de troyanos que permanecen ocultos, dejándolo invisible para nuestros sistemas de seguridad, como antitroyanos y antivirus. Para evitar ser infectados por estos elementos hay que tener actualizado el antivirus, mirar los procesos con frecuencia y sobre todo no descargarse ningún programa que no sepamos exactamente lo que es LSP (LAYERED SERVICES PROVIDER) Un proveedor de servicios por niveles es un controlador del sistema íntimamente relacionado con los servicios de red de Windows. Tiene acceso a todos los datos que entran y salen del PC así como la posibilidad de modificar estos datos. El software espía puede instalarse como un LSP obteniendo así el acceso a toda la información que se transmite ¿CÓMO SABEMOS SI HAY SPYWARE EN EL PC? A continuación mostramos cinco de las principales consecuencias de tener espías en nuestro ordenador.

CÓMO DESHACERSE DE LOS ESPÍAS Bueno pues lo primero de todo recordaros que es muy importante tener el antivirus actualizado, no descargarse ni aceptar elementos por mail de carácter dudoso, y comprobar los procesos que se están ejecutando en memoria con frecuencia A parte de todo esto, podemos comprobar que ha aparecido una nueva generación de amenazas, ya que por lo general no son virus de lo que estamos hablando, sino de spywares, intrusos de nuestros PC´s que invaden nuestra intimidad recopilando información para entregársela a usuarios terceros. Ante esto, lo que recomendamos es tener un anti-espía eficaz, que al igual que el antivirus ha de estar actualizado, y ejecutarlo frecuentemente. A continuación se va a mostrar una tabla con alguno de los procesos que se cargan cuando en nuestro Pc se aloja un Spyware

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||